工单节点使用指南

• 请用平和的语言准确描述你所遇到的问题

• 厂商的技术支持和你一样也是有喜怒哀乐的普通人类,尊重是相互的

• 如果是关于 V2EX 本身的问题反馈,请使用 反馈 节点

这是一个创建于 1750 天前的主题,其中的信息可能已经有所发展或是发生改变。

iPhone Safari 访问 www.163.com ,打开位于头部的任意一篇新闻,页面跳转后点击 Safari 底部的“后退”按钮,再点击底部的“前进”按钮,来回几次(我测试的结果是 10 内必现),就有概率自动跳到一个叫“七猫小说”的 App Store 下载页面,更骚的是,会把我本地的剪贴板覆盖成一段“淘口令”。

目前测试了电信网络和移动 4G 网络,当然不排除 2 家都做了 DNS 劫持这样的事情。

请问各位可以复现这个问题么?

如果是被收买,老实说网易穷到这个地步了么?

目前测试了电信网络和移动 4G 网络,当然不排除 2 家都做了 DNS 劫持这样的事情。

请问各位可以复现这个问题么?

如果是被收买,老实说网易穷到这个地步了么?

1

Daming 2020-03-04 12:09:33 +08:00

被劫持了呗,访问 https

|

3

hheng101 2020-03-04 12:19:02 +08:00

联通 wifi,第一次进去就跳转了

|

4

cmdOptionKana 2020-03-04 12:19:25 +08:00

我试了一下,是有广告,但不是七猫,是另一个广告。

|

5

murmur 2020-03-04 12:19:58 +08:00

android 没复现,广东联通 4g 应该是被劫持

|

6

Xusually 2020-03-04 12:20:00 +08:00

北京联通 4G

北京移动 4G 北京电信固网 Wifi 均无法复现 找找自己网络环境的问题吧 |

7

kizunai 2020-03-04 12:20:17 +08:00

联通 wifi 可以复现

|

8

Phishion OP @cmdOptionKana 那你剪贴板会被覆盖成淘口令么?

|

9

kizunai 2020-03-04 12:22:21 +08:00

不只是 163,访问豆瓣也会跳转到 APP STORE 的七猫小说页面

|

10

kizunai 2020-03-04 12:24:06 +08:00 via iPhone

|

12

cmdOptionKana 2020-03-04 12:25:12 +08:00

@Phishion 有。可能运营商级别的劫持是可以无视 https 的?

|

14

Phishion OP @cmdOptionKana 还没排除是不是网易收钱给跳转呢,我也只是提一个工单,看看大伙儿能不能复现

|

15

rshun 2020-03-04 12:29:20 +08:00

访问 3g.163.com 的时候,江苏移动也会跳转,剪贴板会被覆盖成淘口令

|

16

wildlynx 2020-03-04 12:32:06 +08:00 via iPhone

我也试过 ios safari https 访问网易新闻会劫持到其他网站。BTW,现在打开网易的新闻详情页面,都会弹出“是否跳到京东 app”的弹窗,养猪厂真的没钱了吗?!

|

17

grimpil 2020-03-04 12:35:34 +08:00 via Android

有没有可能是它本来就这么流氓?

|

18

ylw 2020-03-04 12:36:51 +08:00

这种劫持情况 北京当然测不出来 ,在北京网络能测出来肯定是找死呢 肯定不是 163 的问题

|

19

Exdui 2020-03-04 12:38:21 +08:00

http://www.baichuan.net.cn/ 应该不是劫持,百川互动是一家广告服务商。

|

20

lanternxx 2020-03-04 12:41:02 +08:00

安徽电信家宽,安徽移动 4G,均出现跳转。但跳转到的是别的广告,剪贴板也有淘口令。

|

21

Kelan 2020-03-04 13:44:44 +08:00

确实被覆盖了淘口令,上海联通

|

22

miyuki 2020-03-04 14:08:02 +08:00

|

23

beastk 2020-03-04 14:38:49 +08:00 via iPhone

应该是被降级了

|

25

vzev 2020-03-04 20:10:26 +08:00 via Android

实测直接跳转到淘宝并复制一个淘口令

|

26

loukky 2020-03-08 13:55:33 +08:00 via Android

|

27

H0u5er 2020-07-31 12:07:31 +08:00

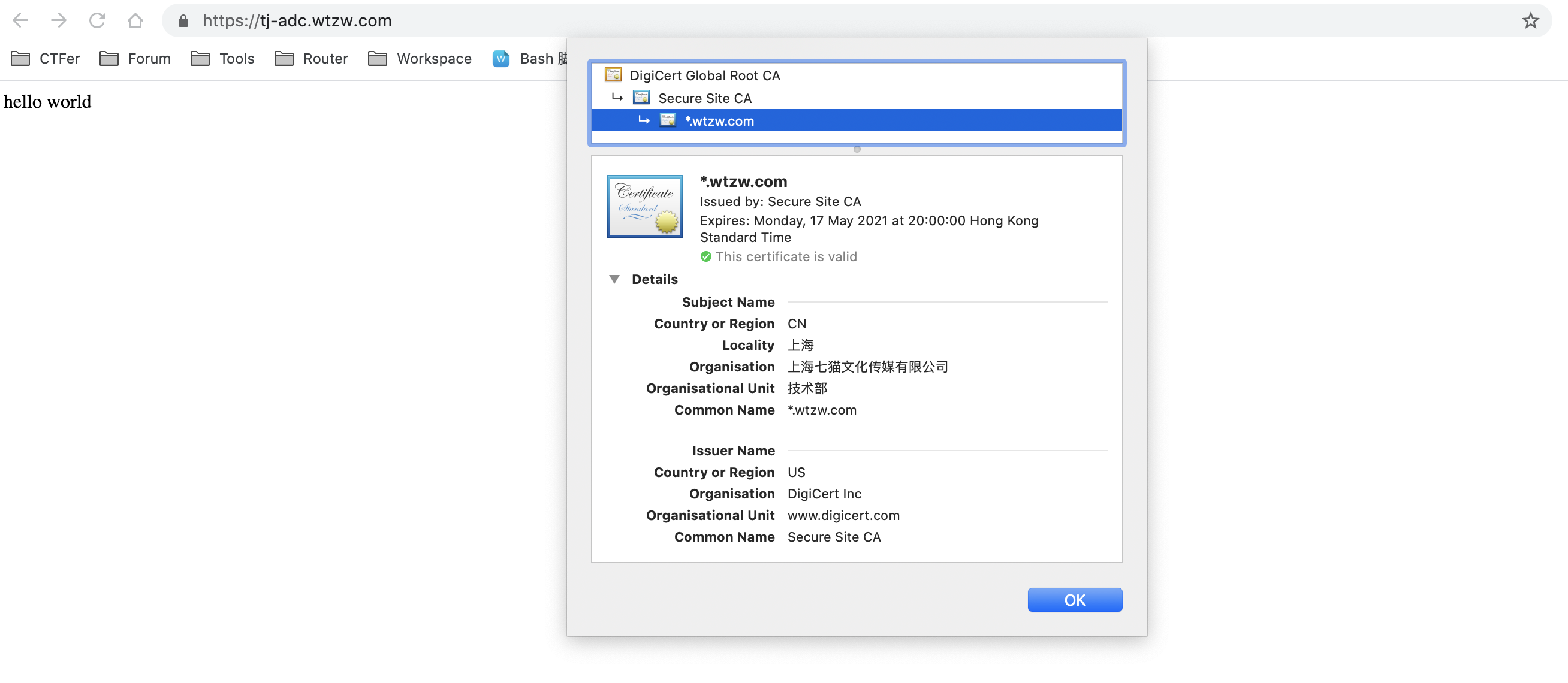

前阵子测试 DNS 就把家里的阿里 DoH 关闭了,立马遇到两次劫持,两次都是手机搜索内容,点击进去知乎页面被强制打开 Apple Store,两条链接都是 https,Decode 之后如下

https://apirtb.hdbaichuan.cn/click.htm?url=https://tj-adc.wtzw.com/click?project=reader_free_ios&source=baichuan&link_type=download&channel=qi-wxbc003_xy&bc_tag=E3C5DCF71KJ1JXH3H6&aid=3363 https://apirtb.mirgaga.net.cn/click.htm?tag=E3B4XCF71KKUKDC9BO |

28

H0u5er 2020-07-31 12:10:33 +08:00

不知道跟 DoH 是不是有关系,但是两次都是知乎的网页🤔

|